现实生活中的例子:

让我们看一个真实的示例,以帮助我们理解整个工作机制和流程。假设我们去了一家拥有各种设施的酒店,如房间、房屋或小屋、按摩店、游泳池、洗衣房、自助餐厅、羽毛球场、足球场和板球场等等。每个设施的入口处都有一个保安来核实我们的身份,所以如果我们需要使用上面列出的任何设施,我们每次都必须出示我们的身份。

你知道在每个入口都要出示身份证明是多么不方便和令人失望吗?如果我们的身份,如护照或其他政府签发的身份证件,只在进入酒店时在正门进行验证,验证成功后,接待员在我们的手腕上系上丝带,表明我们是经过验证的人,设施入口的安全措施允许我们无缝使用设施,该怎么办?你怎么看?这是不是很有趣,会给你一种VIP的感觉?我们现在通过了认证,可以不受限制地使用和享受所有设施。希望上面的例子对你来说很清楚,不要让我们从技术部分开始。

目录=>

- 联邦身份管理

- 什么是单点登录(SSO)?

- 联邦SSO的类型

- SSO如何操作?

1主要。

2 IdP (Identity Providers)。

2.1单点登录认证类型。

3 SP。 - 什么是SAML?

- SSO的优点和缺点

- SSO安全威胁

联邦身份管理(FIM)-

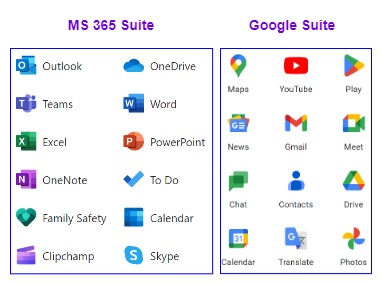

当两个应用程序“联合”时,用户可以通过验证另一个应用程序的身份来使用其中一个应用程序,从而消除了两个应用程序都需要使用单独的用户名和密码的需要。身份提供者(IdP)负责执行这种身份验证。简而言之,我们可以说FIM指的是跨不同安全域连接用户数字身份的能力。当我们用谷歌帐户登录应用程序/网站时,这意味着我们的谷歌身份被使用,而不是为每个应用程序创建一个新的身份。因此,在此过程中,我们已授权第三方应用程序/网站使用我们的谷歌身份,谷歌将充当身份提供者(IdP),并将验证请求。

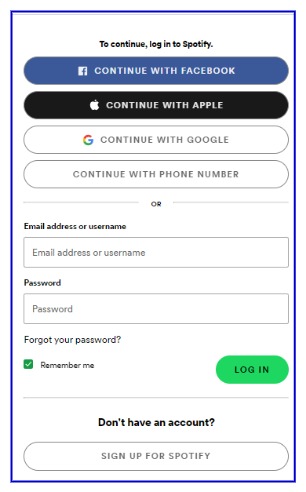

在下面的图表中,您可以检查有多少选项可以用于数字登录Spotify,而无需为Spotify本身创建单独的帐户。你可以用你的谷歌、Facebook和Apple ID登录。

授权和身份验证之间是有区别的

- Authorization =>提供使用身份的权限

- 验证=>验证用户或应用程序的请求来自合法的用户/应用程序/网站。

在上面的例子中,用户正在授权(授予权限)Spotify使用其身份。谷歌,Apple和Facebook,无论在注册时选择哪个,都负责验证(验证用户)请求,因为它们是IdP。

什么是单点登录(SSO)?

单点登录(SSO)允许用户访问多个应用程序、web服务等,而无需为每个应用程序重新输入凭据。如果用户登录到一个应用程序,那么它将身份验证令牌传递给配置的应用程序,并允许它们无缝地访问所有配置的应用程序。由于SSO是称为联邦身份管理的更大概念的一部分,因此有时也称为联邦SSO。FIM简单地指的是在两个或多个域或身份管理系统之间建立信任关系。单点登录通常是FIM体系结构中可用的特性。

联邦类型单点登录SSO):

如前所述,SSO属于联邦身份管理(FIM),这是一个非常广泛的概念。下面的维恩图说明了FIM需要什么。

- SAML-based SSO。

- 基于oIDC (Open ID Connect)的SSO

- 基于oAuth(开放授权)的SSO

- 相同的登录

基于oIDC (Open ID Connect)的SSO-:

OpenID连接(oIDC)是一个开放的身份验证协议,工作在OAuth 2.0框架之上。当用户试图访问受保护的HTTPs端点时,它允许应用程序/网站验证用户的身份。这是由OpenID基金会创建的,比如谷歌和微软。

基于oAuth(开放授权)的SSO-:

开放授权(oAuth)是行业标准授权协议。它是一种标准,使网站或应用程序能够代表用户访问由其他web应用程序托管的资源。

相同的登录-:

当用户使用同一组凭据登录到多个应用程序时,由于凭据是重复的,因此称为相同的登录。

SAML-based SSO):

安全断言标记语言(SAML)是一种基于XML的开放标准,它允许IdP和SP之间安全交换身份验证和授权数据。这是SSO最广泛使用的开放标准,让我们详细讨论它的工作原理

基于saml的SSO如何工作?

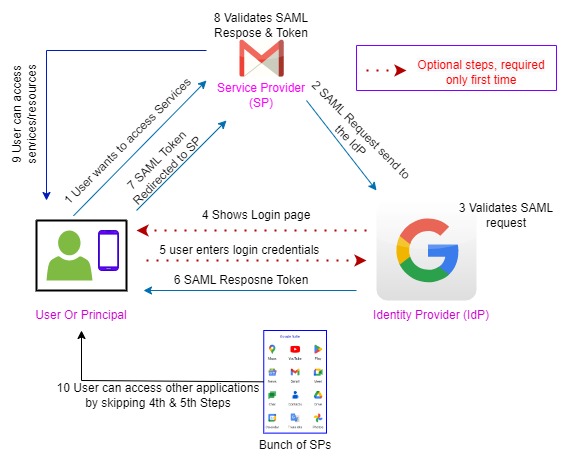

在SAML-SSO框架中,提供对特定应用程序的访问主要涉及三个参与者。

1.主要

一次向特定应用程序输入凭据的用户。

2.服务提供商

主要是服务用户想要访问的应用程序。

3.身份提供者(IdP)

目录是标识提供者,如MS活动目录。用户的存储标识(凭证)。

让我们通过一个例子来理解整个过程

假设我们的主体想要访问他的谷歌Gmail服务,那么他将重定向到Gmail登录页面并要求输入他的用户凭据。然后Gmail将(安全断言标记语言)SAML文件发送到谷歌IdP进行用户身份验证,一旦用户通过谷歌IdP进行身份验证,它将生成SAML令牌。这个代币将验证用户的其他服务,如谷歌Drive、keep notes、youtube、地图、日历和我们经常使用的所有谷歌应用程序。用户不需要登录每个应用程序来浏览服务。他可以无缝地使用所有应用程序。你可以参考上面的图表,一步一步的工作机制,帮助你了解整个过程。第4和第5步是可选步骤,一旦用户/主体通过身份验证,它将直接提供对所有配置的应用程序的访问,而无需一次又一次地提供凭据。

基于IDP或SP,有两种类型的SSO身份验证。

国内流离失所者发起-:

用户代理将向IdP发送一个请求,然后IdP向用户代理请求凭据,并提升用户进行身份验证。在用户进行身份验证后,IdP生成SAML断言并对其进行签名。

如果用户想访问某个服务提供商,那么IdP将通过用户代理向service provider发送SAML断言,由于用户已经在IdP中进行了身份验证,SAML断言已经提供给SP,因此存在信任关系,用户可以访问应用程序。

服务提供者启动-:

当用户未被授权时,用户将向服务提供商发送请求,SP将请求重定向到IdP,然后IdP向用户请求凭据,用户在IdP中获得身份验证,然后生成SAML断言,然后通过用户代理将SAML断言发送给SP。

现在IdP将通过用户代理将这个SAML断言发送给SP,因为它已经在IdP中进行了身份验证,所以不需要向SP提供凭据。上面的工作流是基于这个身份验证的,在此会话启动后即可启动。

什么是SAML-:

安全断言标记语言是一种用于身份提供者和服务提供者之间交换身份的开放标准

SSO的优点-:

- SSO通过在后端验证应用程序并提供良好的用户体验来节省用户时间。

- 减少IT管理员任务。

- 用户有忘记密码的倾向,因此它也将减轻不同应用程序记住密码的负担。

SSO的缺点:

- 对所有应用程序使用一个凭证将导致重大安全威胁。存在MFA(多因素身份验证),但可以通过模拟IT管理员来利用。

- 访问所有机密信息,数据库,服务器等。

- 但是,如果组织实现了单点登录,则用户必须登录WiFi网络、vpn、跨操作系统设备、文件服务器等资源。

安全威胁与解决方案-:

- SSO对所有应用程序只要求一个密码,然后如果任何未经授权的人获得了密码,那么他就可以访问整个应用程序/服务。

- 但是,如果用户为其应用程序和web服务使用了不同的密码,那么未经授权的人只能访问特定的应用程序/web服务,而不是所有服务仍然难以找到其他应用程序的密码。

- 防止未经授权的访问的最佳方法是采用零信任政策,它每次都会验证用户身份,对于每个应用程序来说,对不同的资源使用不同的密码是最好的,然而,这非常耗时,但很安全。你认为零信任政策哪个更好?请在评论中提出你的想法。

快乐的学习 ............................查看我们的文章计数器电路……

IC CD4029,IC 74163,IC 74160,IC 7493,IC 74193,IC 7490,计数器电路采用555定时器。